قالب های فارسی وردپرس 3

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.قالب های فارسی وردپرس 3

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.آموزش رمزگذاری فایلها از طریق مرورگر وب

برنامههایی مانند مایکروسافت آفیس سوئیت دارای رمزگذاری برای فایلهایشان هستند. Adobe Acrobat هم داخل خود قابلیتی برای رمزگذاری فایلهای PDF دارد. تعداد کمی برنامههای دیگر هم وجود دارند، که به شما اجازه رمزگذاری فایلها را میدهند و راه معمول برای رمزگذاری فایلها، فشردهکردن آنها بصورت زیپ و رمزگذاری آنها در طول فشردهسازی است.

اما اگر شما زمانی روی سیستمی کار کردید که برنامهای برای زیپکردن فایلها نداشت، میتوانید ZipIt را امتحان کنید. این یک برنامه مبتنی بر مرورگر وب است که به شما اجازه میدهد روی هر نوع فایلی رمز بگذارید. این برنامه بطور کامل روی مرورگر شما اجرا میشود و نیاز به هیچگونه نصبی ندارد.

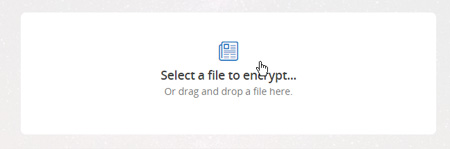

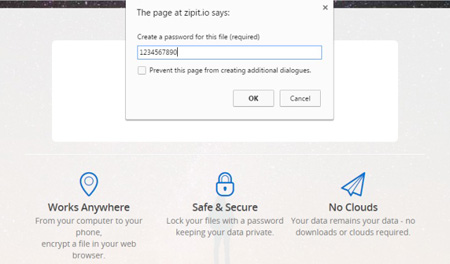

به وبسایت ZipIt بروید و فایل موردنظر خود را انتخاب کنید.

زیپ کردن فایل ها با برنامه مبتنی بر مرورگر وب

هنگامی که فایل انتخاب شود، برنامه بهسرعت اجازه رمزگذاری را میدهد.

بعد از اینکه رمزگذاری انجام شد، ار شما درخواست میشود فایل قفل شده را دانلود کنید؛ فایل اصلی بدون تغییر باقی میماند.

ZipIt یک ابزار رمزگذاری برای مواقعی است که به برنامه ای برای رمزگذاری دسترسی ندارید

فایل با پسوند HTML دانلود میشود، اما جای هیچ نگرانی نیست و فایل هیچ تغییری نمیکند. برای برداشتن رمز فایل، تنها کافیست برروی آن دابلکلیک کنید ( یا فایل را به درون یک صفحه خالی مرورگر کشیده و رها کنید). از شما درخواست میشود رمز را وارد نمایید. هنگامی که رمز درست را وارد کردید، نسخه بدون رمز فایل، برای دانلود در اختیار شما قرار میگیرد.

ZipIt یک ابزار رمزگذاری بسیار خوب برای مواقعی است که به برنامه همیشگی خود دسترسی ندارید. این برنامه فایلهای شما را ذخیره نمیکند، اما برنامه به ما نمیگوید از چه تکنولوژی برای رمزگذاری فایلها استفاده میکند و شاید شما دوست نداشتهباشید، فایلهای حساستان را به این برنامه بدهید.

در سالهای اخیر همراه با موج فراگیر جهانی فروشگاههای اینترنتی در ایران نیز رونق گرفته است. حالا دیگر تقریبا هر کالایی به صورت اینترنتی هم فروخته میشود و اکثر شرکتهای بزرگ تجاری بخش فروش اینترنتی خود را راهاندازی کردهاند.

خرید اینترنتی یا خرید آنلاین مزایای فراوانی دارد، شما محدودیت زمانی در انتخاب ندارید، امکان بررسی و مقایسهی طیف وسیعی از محصولات را دارید، از ترافیک خلاص میشوید و مزایایی از این دست. اما مشکلاتی هم وجود دارد که فروشگاههای اینترنتی در اینکه چطور این مشکلات را مرتفع کردهاند از هم متمایز میشوند.

مشکلاتی مثل اینکه مصرفکنندگان تا چه میزان میتوانند به این فروشگاهها اعتماد کنند؟ آیا کالایی که به دست ما میرسد همانی است که در سایت دیدهایم؟ میتوانیم به اصالت یا اصل بودن کالا اعتماد کنیم؟ قیمتها چطور؟ در مورد کالاهایی مثل لباس چطور میتوان خرید اینترنتی انجام داد؟ فرض کنید کت یا کفشی خریدید و دیدید که اندازهتان نیست و یا اصلا به شما نمیآید، اینجور وقتها چه میتوان کرد؟ کالا چطور و در چه زمانی به دست شما میرسد؟ اگر از کالایی به هر دلیلی خوشتان نیاید تکلیف چیست؟

واقعیت این است که اگر یک فروشگاه اینترنتی بخواهد به تمام جزییاتی از این دست بپردازد، به زیرساخت و سرمایهگذاری گسترده و وسیعی نیاز دارد و همچنین متخصصان فراوانی از حوزهی آی تی، انبارداری و صنایع گرفته تا مارکتینگ و گرافیک و تولید محتوا باید در آن فعالیت کنند و مدام به روز باشند.

در میان فروشگاههای اینترنتی متعددی که در این دو سه سال اخیر در ایران راهاندازی شدند، فروشگاه اینترنتی مدیسه واقعا متمایز و خاص است و به نظر میرسد متخصصان آن به تمام نکاتی که در بالا اشاره شد، فکر کردهاند و راهکاری ارائه دادهاند. البته وقتی یکی از معتبرترین برندهای داخلی مثل گروه تجاری گلستان، وارد این عرصه میشود انتظاری جز این هم نمیرود.

اعتماد به مدیسه با یکی از بزرگترین و معتبرترین گروههای تجاری کشورمان پیوند خورده که در طول بیش از نیم قرن اخیر ارائه کنندهی برترین برندهای بینالمللی و ملی در ایران بوده است، گروهی که تجارب موفقی مانند، اطلسخوردو (Kiamotors)، آسانموتور (Hyundai)، محور ماشین(komatsu)، جیلران موتور (Geely) را در کارنامهی خود دارد اینبارهم فروشگاه اینترنتی مدیسه را راهاندازی کردهاست. در حقیقت مدیسه میراثدار تجربهی قوی و حرفهای لجستیک شرکت گلستان است.

فروشگاه اینترنتی مدیسه طیف وسیعی از محصولات را بصورت آنلاین می فروشد، پوشاک، کیف و کفش، اکسسوری، محصولات ورزشی، اسباببازی، لوازمالتحریر، محصولات کودک، نوزاد و سیسمونی، لوازم خانه، خوراکی و آشامیدنی و کتاب بخشی از این طیف وسیع است و به نظر میرسد که مدیسه به سرعت در حال گسترش تنوع محصولات خود است.

تمایز مدیسه در همان نگاه اول به سایت آن مشخص میشود. مجموعهای از کالاهای پریمیوم و برترین برندها در کنار هم جمع شدهاند. اما در کنار اینها، چهار ویژگی مدیسه را واقعا نسبت به رقیبان خود منحصربفرد ساخته است. از کالایی به هر دلیلی خوشتان نیامده؟ بدون هیچ قید و شرطی 7 روز فرصت دارید آن را پس دهید! مدیسه نام این مزیت خود را امکان بازگشت کالا گذاشته است. تضمین اصالت کالا ویژگی دیگری است که مدیسه را متمایز کرده، یکی از نگرانیهای ما در ایران اصل نبودن کالاست، فروشگاه اینترنتی مدیسه تضمین میکند که محصول اصل به دست شما میرسد. تضمین قیمت کالا و تحویل رایگان (سراسر کشور) دو ویژگی دیگر از آن چهار ویژگی است.

حراجهای فصلی و روزانه، قیمتهای باورنکردنی از معتبرترین برندها، طرحهای فروش ویژه مانند سرندپیتی، زیبایی محیط کاربری، آسان بودن خرید، اطلاعات و محتوای کامل دربارهی تک تک محصولات و دهها ایدهی واقعا هیجانانگیز دیگر مواردی است که مدیسه ارائه میدهد و با نگاهی به این فروشگاه متفاوت بودن آن را کاربران در همان نگاه اول حس میکنند.

فروشگاه اینترنتی مدیسه استانداردهای فروش و دیجیتال مارکتینگ را در ایران ارتقا داده و در همین چندماهی که وارد رقابت سخت فروش اینترنتی در ایران شده مشتریان خاص خود را یافته و با اقبالی کمنظیر روبرو شده است.

بسیاری تصور می کنند هک سیستم های رایانه ای و سرقت اطلاعات تنها به شرکت ها و سرویس های بزرگ محدود می شود و اشخاص حقیقی نیاز مبرمی برای حفاظت از رایانه یا دستگاه های دیجتالی خود در مقابله با نفوذ هکرها احساس نمی کنند اما باید گفت در مواردی اشخاص حقیقی نسبت به شرکت های بزرگ، از هک سیستم های رایانه ای و حساب های خود آسیب بیشتری می بینند.

پیشگیری از هک سیستم های رایانه ای و سرقت اطلاعات

وجود یک حفره امنیتی در نرم افزارهای نصب شده روی رایانه یا تلفن همراه، وجود برنامه های Keylogger و انواع و اقسام روش های دیگر می تواند به نفوذ هکرها به حریم خصوصی کاربران و به خطر افتادن تمامی حساب های شخصی از جمله حساب های بانکی منتهی شود.

با رعایت تمام اصول امنیتی، احتمال نفوذ هکرها کمتر خواهد شد اما هرگز از بین نمی رود. از سوی دیگر، پروسه حفاظت از حساب های شخصی تنها به کاربران محدود نمی شود و تا به امروز بارها خبرهایی از افشا شدن اطلاعات و کلمه های عبور کاربران سرویس های بزرگ با هک شدن سرورهای آنها شنیده ایم. با این وجود در صورت هک شدن حساب های شخصی چه باید کرد و راه های جلوگیری از تبعات آن چیست؟

واکنش سریع با استفاده از پست الکترونیکی

اگر برخی از حساب های اینترنتی شما هک شده و با تغییر کلمه عبور توسط هکر، امکان ورود به آنها وجود ندارد، امید خود را از دست ندهید؛ زیرا در صورت واکنش سریع احتمال بازگرداندن حساب های از دست رفته همچنان وجود دارد.

در هنگام ثبت نام در سرویس های اینترنتی، آدرس پست الکترونیکی خود را ثبت کرده اید و در صورتی که این آدرس از دسترس هکرها در آمان مانده باشد، می توان از آن برای بازگرداندن کلمه عبور استفاده کرد.

این اقدام نخستین گام در مقابله با نفوذ هکرها و بازیابی حساب های از دست رفته محسوب شده و توصیه می شود هر چه زودتر به استفاده از آن اقدام کنید.

در زمان ثبت نام سرویس های ایمیل نیز از شما درخواست می شود به شکل دلخواه آدرس دیگری را به عنوان پست الکترونیکی پشتیبانی معرفی کنید. همواره از این پیشنهاد برای مقابله با هک شدن ایمیل خود و بازیابی کلمه عبور در آینده، بهره بگیرید.

نرم افزار آنتی ویروس و ضد بدافزار برای اسکن کامل رایانه

اسکن کامل رایانه

دومین گام، جلوگیری از دسترسی های بعدی و نفوذ مجدد هکرها به اطلاعات شخصی خواهد بود که برای انجام این کار ابتدا باید حرفه امنیتی یا راه نفوذ هکرها را پیدا کنید. برای انجام این کار باید از یک نرم افزار آنتی ویروس و ضد بدافزار برای اسکن کامل رایانه یا تلفن همراه استفاده کنید.

در این مرحله باید از ضد بدافزار و آنتی ویروس هایی کمک بگیرید که مورد تایید کارشناسان بوده و از اعتبار و قدرت کافی در زمینه کاری خود برخوردار باشند. ورود یک تروجان یا نصب Keylogger روی رایانه می تواند به ثبت اطلاعات ورودی و ارسال آنها به هکرها منجر شود و آنتی ویروس های قدرتمند قادر به تشخیص بدافزارها و حذف آنها خواهند بود.

اطلاع از مسیر بدافزارها و ویروس های پیدا شده می تواند به یافتن ریشه آلودگی و رفع آن نیز کمک کند. یک فایل دانلود شده، داده های آپلود شده توسط سایت یا نرم افزارهای بی نام و نشان، همه به نوبه خود می توانند منشأ آلودگی و راه نفوذ هکرها باشند.

نفوذ هکرها به منبع اطلاعات

همان طور که گفته شد، نفوذ هکرها به حساب های شخصی افراد تنها به بی احتیاطی اشخاص حقیقی و کاربران اینترنت مربوط نمی شود. در مواردی هکرها به سرورهای سرویس های بزرگ نظیر یاهو یا جی میل نفوذ می کنند و حجم انبوهی از اطلاعات محرمانه و شخصی افراد را به سرقت می برند.

حتی اگر تمام نکات امنیتی را رعایت کنید، ممکن است سرویس مورد استفاده شما در ابعاد بزرگ مورد دستبرد هکرها قرار بگیرد و در این حالت هیچ کاری از دست کاربران معمولی برنخواهد آمد. برای اطلاع از این گونه اتفاقات باید روی اینترنت نام سرویس خود را با عبارت Password Leak جستجو کنید و با پیگیری اخبار مرتبط مطلع شوید آیا واقعا سرویس مورد استفاده شما با سرقت اطلاعات محرمانه توسط هکرها مواجه شده است یا خیر.

برای نمونه در جولای سال 2012 سرویس پست الکترونیکی یاهو، هک و میلیون ها کلمه عبور کاربران این سرویس جهانی در فضای اینترنت پخش شد. با این اتفاق سایر حساب های افراد مانند حساب فیس بوک یا توییتر آنها نیز با خطر مواجه شد و مقابله با این مشکل کاملا خارج از قدرت کاربران بود.

اوضاع زمانی بدتر می شود که از یک کلمه عبور یکسان برای تمامی حساب های خود استفاده کرده باشید و با فاش شدن آن، تمامی حساب های تان به راحتی در دسترس هکرها قرار بگیرند.

برای مقابله با این مشکل توصیه می شود از کلمه های عبور مختلف برای حساب های اینترنتی متفاوت خود بهره بگیرید و به منظور مقابله با فراموش کردن آنها از برنامه های مدیریت کلمه عبور استفاده کنید.

اگر شما یک و یا تعداد بیشتری گوشی قدیمی دارید که در گوشهای رها شدهاند، در اینجا روشی ارائه شده که آنها را تبدیل به دوربینهای امنیتی کنید که از هر جایی قادرید به آنها لاگین کنید.

اگر شما به تازگی گوشی خود را ارتقا دادهاید و مطمئن نیستید که با گوشی قدیمی خود چهکار کنید، ممکن است بخواهید در مورد تبدیل آن به یک دوربین امنیتی کمی فکر کنید. تا زمانی که گوشی قدیمی شما روشن شده و دوربین پشتی آن کار میکند، دستبهکار شوید. روند راهاندازی بسیار آسان و اغلب (البته نه همیشه) رایگان است.

گام اول: یک اپلیکیشن دوربین امنیتی قابل اجرا بر روی گوشی (های) قدیمی خود تهیه کنید

برای شروع، شما نیاز دارید که یک اپلیکیشن دوربین امنیتی برای گوشی خود انتخاب کنید. اکثر اپها تعداد زیادی ویژگی مشابه را ارائه میکنند مانند استریمینگ محلی، استریمینگ ابری، ضبط و ذخیره فیلم به صورت محلی یا از راه دور و همینطور تشخیص حرکت و اعلان خطر.

پس از راهاندازی، قادر خواهید بود که به فضای زندگی خود نظارت کنید و دوربین امنیتی را از هر نقطه به طور مستقیم از گوشی خود کنترل نمایید.

اپ دوربین امنیتی برای iOS

یکی از بهترین گزینهها برای تبدیل یک دستگاه قدیمی iOS به یک دوربین امنیتی اپلیکیشنی است که منیتینگ (Manything) نام دارد (ترکیبی از مانیتور همه چیز). با منیتینگ شما میتوانید هشدارهای حرکتی را فعال کنید، حالتهای ویدئو یا فقط-تصویر (stills-only) را انتخاب نمایید و حتی آن را با IFTTT با روشهای بیشماری برای پیکربندی دوربین امنیتی خود ترکیب کنید.

منیتینگ به صورت دانلود رایگان در اپاستور موجود است و همراه با یک برنامه کاملا رایگان، اجازه استفاده از یک دوربین و ضبط رایگان را فراهم میکند (که قرار است بعد از امسال تغییر کند).

برای شروع:

• منیتینگ را از اپاستور برای هر دو دستگاه قدیمی و جدید iOS خود دانلود کنید.

• از گوشی قدیمی، بخش تنظیمات را باز کرده و قفل خودکار را در قسمت جنرال غیرفعال کنید.

• در منیتینگ ثبتنام کرده و یا با استفاده از آدرس ایمیل یا اکانت فیسبوک به آن وارد شوید.

• حالت دوربین را برای دستگاه iOS قدیمی و حالت بیننده را برای دستگاه جدید انتخاب کنید.

• دکمه قرمز را از دستگاه دوربین برای شروع استریم زنده فشار دهید.

• در گوشی جدید، استریم زنده در لیست دستگاههای استریم ظاهر خواهد شد. از طرف دیگر، شما میتوانید استریم را از یک کامپیوتر با ورود به برنامه در سایت manything.com مشاهده کنید.

اپلیکیشن تبدیل گوشی به دوربین امنیتی

اپ دوربین امنیتی برای اندروید

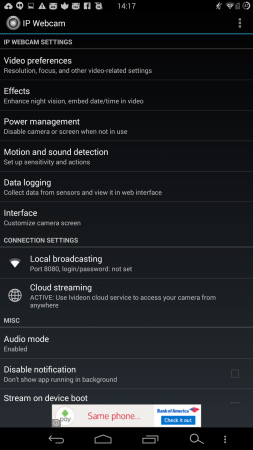

وضعیت روی اندروید به همان شکل است. با وجود امکان انتخاب گزینههای فراوان، یکی از بهترین اپلیکیشنهای دوربین امنیتی موجود، آیپی وبکم (IP Webcam) است. نسخه لایت این نرمافزار به طور کاملا رایگان در دسترس است، اما شما برای خرید نسخه پرو به 3.99 دلار برای باز کردن تمام فیچرها نیاز دارید. آیپی وبکم با استفاده از سرویسی به نام Ivideon هم به صورت محلی و هم از طریق فضای ابری تصاویر را پخش میکند بنابراین شما میتوانید استریم خود را از هر نقطه به صورت زنده ببینید.

برای تنظیم گوشی اندرویدی به عنوان دوربین امنیتی:

• آیپی وبکم را از گوگلپلی برای دستگاه قدیمی خود دانلود کنید.

• آیپی وبکم را راهاندازی کنید و ترجیحات ویدیویی خود، افکتها، تنظیمات مدیریت توان و در صورت دلخواه امکان تشخیص حرکت یا صدا را تنظیم کنید.

• برای پخش استریم به صورت از راه دور، در Ivideon ثبتنام کرده یا وارد آن شوید، حالت سازگاری را تست و سپس استریم ابری را فعال کنید.

• برای شروع استریم، شروع سرور را در پایینترین قسمت اپ انتخاب کنید.

برای مشاهده استریم:

• آدرس آیپی و شماره پورت گوشی تنظیم شده به عنوان دوربین امنیتی را پیدا کنید. از دستگاه دیگر (کامپیوتر، گوشی هوشمند و یا تبلت) آدرس آیپی را در نوار آدرس مرورگر وب وارد کنید.

• اگر شما یک استریم ابری در Ivideon تنظیم کردهاید، از یک کامپیوتر به سایت Ivideon.com مراجعه کرده و وارد حساب کاربری شوید.

گام دوم: یک نقطه را برای موقعیت دوربین خود انتخاب کنید

راههای تبدیل گوشی هوشمند قدیمی به دوربین امنیتی خانگی

پس از اینکه استریم شما بالا آمد و راهاندازی شد، شما نیاز به تنظیم موقعیت دوربین خود دارید. ممکن است بخواهید آن را روبهروی ورودی اصلی خانه یا حیاط خلوت خود که در آنجا اشیا با ارزشی را نگهداری میکنید، قرار دهید و یا آن را در نقطهای که فکر میکنید بسیار آسیبپذیر است بگذارید. شما همچنین میتوانید دوربین آیپی را برای مانیتور کودک نیز تنظیم کنید.

اگر شما چندین گوشی قدیمی دارید که بلااستفاده ماندهاند، میتوانید دوربینهای متعددی را برای ایجاد یک پوشش تصویری نسبتا قوی تنظیم کنید.

گام سوم: دوربین امنیتی خود را تجهیز و توان آن را تامین کنید

برای تثبیت یا تعیین مکان دوربین، یک سهپایه گوشی هوشمند و یا نگهدارنده مکنده ماشین میتواند معجزه کند و به شما در قرار دادن دوربین در یک مکان نامحسوس کمک نماید.

برای گسترش میدان دید، به فکر خرید یک لنز زاویه باز باشید که میتوانید آن را بین 5 تا 20 دلار به صورت آنلاین خریداری کنید.

استریمینگ ویدئو توان بسیار زیادی مصرف میکند و گوشی به صورت 724 روشن خواهد ماند. برای جلوگیری از خاموش شدن گوشی در همان ساعات اولیه، شما نیاز دارید که آن را نزدیک یک منبع توان قرار دهید.

یک کابل برق یا میکرو یواسبی 3 متری، انعطاف پذیری بیشتری برای تعیین موقعیت دوربین در اختیار شما میگذارد.

با استفاده از این آموزش میتوانید یک رمز عبور مناسب انتخاب کنید و امنیت فعالیتهای اینترنتی خود را افزایش دهید.

یک رمز عبور خوب باید طولانی و حداقل بیشتر از هشت کاراکتر طول داشته باشد. پژوهشگران رمزعبور های 12 حرفی را امنترین و آسانترین روش برای جلوگیری از کشف رمزعبور انتخاب کردند. طبق این تحقیق، یک هکر برای شکستن یک رمزعبور 12 حرفی نیاز به 17 هزار و 134 سال دارد. اما پژوهشگران اذغان دارند که به خاطر سپردن دوازده حرف برای سایتها و سیستم های مختلف کاری دشوار است و چند راه حل برای این مشکل ارائه میدهند.

ویژگی های رمز عبور خوب

برای داشتن یک رمز عبور مناسب و مطمئن باید ترکیبی از روشهای مختلف را بهکار گرفت، اما یک رمز عبور مطمئن چه ویژگیهایی دارد؟ بهطور کلی ویژگیهای یک رمز عبور خوب عبارتاند از: در واژهنامهها یافت نشود، حاوی اعداد و کاراکترهای ویژه باشد، ترکیبی از حروف کوچک و بزرگ باشد، طول آن کمتر از ۱۰ کاراکتر نباشد و به سادگی نتوان آن را بر اساس اطلاعات شخصی شما (مانند تاریخ تولد، کد پستی خانه، شماره تلفن و...) حدس زد.

برای ساختن یک رمز عبور مناسب، تکنیکهای متفاوتی وجود دارد. با یک جستوجوی ساده در اینترنت، میتوانید با بیشتر این روشها آشنا شوید، اما به طور کلی کارشناسان مسائل امنیتی همواره تاکید میکنند یک رمز عبور مناسب باید ترکیبی از حرف کوچک، بزرگ، اعداد و علایم باشد؛ البته شما میتوانید روش خاص خود را هم داشته باشید اما این نکته را به یاد داشته باشید که اگر برای تعیین رمز عبور روشی خاص خود دارید آن را به هیچ کدام از دوستان و اطرافیان خود آموزش ندهید؛ به هر حال و به قول معروف دیوار موش دارد و موش هم گوش دارد.

ممکن است شیوه خاص شما دهان به دهان چرخیده و به دست دشمنان شما برسد و بعدها علیه خود شما از آن استفاده شود، اما بد نیست که با برخی از روشهای رمزگذاری معمول آشنا شوید:

استفاده از ! به جای i یا @ به جای a (فقط به یاد داشته باشید که این کار را به صورت تصادفی انجام دهید و بهعنوان یک قانون کلی استفاده نکنید). استفاده یکی در میان از کلید شیفت؛ مثلا رمزی مانند behnam را میتوانید به شکل BeHnAm به کار برید.

تایپ کردن دهانگشتی با قراردادن انگشتان در خانههای اشتباه: در این روش کلمه یا جمله مورد نظر خود را انتخاب و آن را به خاطر بسپارید اما در هنگام تایپ حروف ردیف بالایی یا پایینی را جایگزین کلمه یا جمله مورد نظر خود کنید.

به عنوان مثال کلمه behnam با جایگزینی حروف ردیف بالایی همین کلمه تبدیل میشود به کلمه نامفهوم g3hqj، البته همانطور که گفته شد سعی کنید در بین حروف از اعداد نامنظم مانند 6،8،2،5،0 یا کاراکترهایی همچون @،&،*،$ هم استفاده کنید.

یک روش دیگر انتخاب رمز عبور این است که کلمه یا جملهای فارسی را به عنوان رمز عبور در نظر گرفته به جای حروف فارسی از حروف انگلیسیای که روی آن حروف فارسی قرار گرفته است استفاده کنید. بهعنوان مثال کلمه عبور «بهنام» در این روش میشود «fikhm».

البته این نکته را در نظر داشته باشید که در برخی از صفحه کلیدها در زبانهای مختلف مانند زبان آلمانی ممکن است چیدمان کلیدها با صفحه کلیدهای استاندارد متفاوت باشد.

حال که رمز عبور مورد نظر خود را ساختهاید بهتر است ببینید که آیا رمزی قدرتمند انتخاب کردهاید یا ضعیف. البته بسیاری از سرویسهای اینترنت در این بخش به شما کمک میکنند.

به عنوان مثال در هنگام تعیین رمز عبور در سرویس پست الکترونیکی یاهو و یا جیمل، زمانی که رمز عبور خود را وارد میکنید به شما گفته میشود که میزان نفوذپذیری رمز مورد نظرتان چند درصد است.

اما حال که شیوه حرفهای رمزگذاری را یاد گرفتید بهتر است تعیین میزان قدرت رمز مورد نظر خود را هم بهطور حرفهای بسنجید. سایتهای اینترنتی زیادی برای کار وجود دارد که یکی از بهترین آنها www.passwordmeter.com است. در این سایت و با تایپ رمز عبور مورد نظر، اطلاعات زیادی پس از تجزیه و تحلیل رمز عبور مورد نظرتان به شما داده میشود.

همانطور که گفته نکتهای که در این بین باید توجه ویژهای به آن داشته باشید این است که نباید از یک رمز عبور برای تمام حسابهای کاربری خود استفاده کنید. در اینجا بهتر است یک روش دیگر هم برای خود در نظر بگیرید تا رمز عبورتان با اندکی تغییر برای دیگر حسابهای خود به کار گیرد.

به عنوان مثال اضافه کردن یک کد در ابتدا، انتها یا وسط رمز عبور برای حسابهای مختلف؛ اگر رمز عبور شما کلمهای مانند behnam است میتوانید از رمز عبور beh010nam برای یک حساب کاربری و beh020nam برای حساب کاربری دیگرتان استفاده کنید.

رمزعبور های 12 حرفی امنترین و مناسبترین رمزها می باشند.

اشتباهات بزرگ در انتخاب رمز عبور

حتما شما هم برای انجام فعالیتهای اینترنتی خود حسابهای کاربری متفاوتی دارید. این حسابهای کاربری میتواند خواه یک ایمیل باشد و خواه حساب اینترنت بانک شما. اولین و مهمترین اشتباهی که بسیاری از کاربران اینترنتی مرتکب آن میشوند انتخاب یک رمز عبور یکسان برای تمامی حسابهای کاربری است.

این کار شاید مشکل به خاطر سپردن رمز عبور را برای شما آسان کند، اما تصور کنید که یک هکر در کمین شما باشد و از تمام حسابهای کاربری شما هم مطلع باشد؛ پس با به دست آوردن اولین رمز عبور آن را روی تمام حسابهای کاربری شما امتحان کرده و به این ترتیب، دار و ندار مجازی شما را در چشم به هم زدنی بالا میکشد.

از این کار اشتباهتر استفاده از رمزهای عبوری است که به نوعی یادآور یک ویژگی شخصی است، مانند شماره تلفن، شماره شناسنامه و...

شاید باور نکنید یا حداقل اینکه باور آن برایتان سخت باشد، اما به گفته کارشناسان 99 درصد از رمزهای عبور حسابهای لو رفته همگی از کلمات ساده یا با مفهوم بهره گرفته بودند.

این کلمات به طور مثال شامل abc123 یا 123456 یا رمزهایی مشابه به این کلمات است. هکرها برای اینکه بتوانند رمزهای عبور شما را حدس بزنند معمولا از یک دیکشنری مخصوص استفاده میکنند که در واقع انبارهای است از کلمات. پس برای اینکه یک رمز عبور مطمئن داشته باشید

بهتر از تلفیق چندین روش بهره گیرید تا به این ترتیب احتمال هک شدن خود را کاهش دهید.

چطور ممکن است رمز عبور شما لو برود؟

کلمه عبور را از طریق تلفن به هیچ کس نگویید. کلمه عبور را از طریق ایمیل فاش نکنید. کلمه عبور را به رئیس یا دوستان خود نگویید. در مورد کلمه عبور در جلوی دیگران صحبت نکنید. بارها مشاهده شده است که در هنگام خرید و به منظور استفاده از دستگاههای کارت خوان در فروشگاه ها، فروشنده رمز عبور کارت بانکی را از شما سوال میکند.

در این جور مواقع خود رمز عبور را وارد کنید و از گفتن رمز عبور خود آن هم با صدای بلند خود داری کنید.

کلمه عبور را روی فهرست سوالات یا فرمهای امنیتی درج نکنید. ترجیجا کلمه عبور را با اعضای خانواده خود هم در میان نگذارید.

هرگز از ویژگیRemember Password یا حفظ کلمه عبور در کامپیوتر استفاده نکنید. این کار باعث میشود که اگر زمانی فردی دیگر به غیر از شما به کامپیوترتان دسترسی پیدا کرد به راحتی بتواند به فعالیتهای اینترنتی شما دسترسی پیدا کرده و رمز عبور شما را عوض کند. کلمات عبور را در هیچ جا از محل کار خود ننویسید و در فایل یا هر سیستم کامپیوتری ذخیره نکنید.

پیشنهاد میشود که رمزهای کلمات عبور را حداقل هر شش ماه یک بار عوض کنید؛ البته اگر این کار را هر سه ماه یک بار انجام دهید بهتر است. در مورد رمز کارتهای بانکی که عموما چهار رقمی هستند پیشنهاد میشود که از اعداد به هم ریخته استفاده کنید.

به عنوان مثال 2905. هیچگاه از اعداد سری مانند 1111 و یا 0000 استفاده نکنید. همچنین رمزهای عبوری که از اعداد پشت سر هم تشکیل شده باشند (1234) هم از امنیت بسیار پایینی برخوردار هستند.

استفاده از رمز مشابه برای چند کارت بانکی و دیگر موارد امنیتی گفته شده در این گزارش در مورد رمز عبور کارتهای بانکی هم صادق است.

تلفن همراه، رایانه و حتی ساعت هوشمند ابزاری است که برای محاسبات آسان و سریع کاربران، یک ماشین حساب را در خود جای میدهند. بسیاری از کاربران هوشمند امروزی برای محاسبات ساده هم ترجیح میدهند از ماشین حساب کمک بگیرند تا مبادا اشتباه محاسباتی مرتکب شوند.

تا بهحال هنگامی که با کروم وبگردی میکنید، نیازمند انجام محاسبات ریاضی شدهاید؟ عددی را بر عدد دیگر تقسیم کنید، مجموع هزینه خریدهای روزانه خود را محاسبه کنید و ....

همانطور که میدانید انجام محاسبات ساده از طریق جستجوگر گوگل بسیار ساده است.

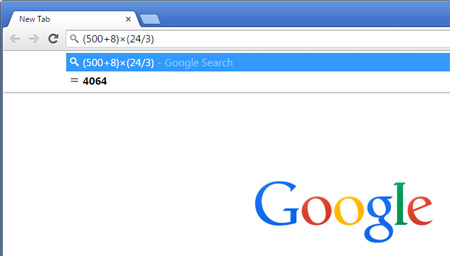

فرمولهای محاسباتی خود را در کادر جستجو وارد میکنید تا پس از فشار کلید اینتر، ماشین حساب گوگل فعال شده و نتیجه را بهنمایش درآورد. گوگل برای سادهتر کردن روش دسترسی به این ماشین حساب، ترفندی را در مرورگر کروم جای داده که برای اجرای آن میتوانید به این روش عمل کنید:

1ـ مرورگر کروم را اجرا کنید.

2ـ در نوار آدرس، فرمول موردنظر را وارد کرده و در کمتر از چند ثانیه نتیجه را مشاهده کنید.

بهعنوان مثال چنانچه عبارت (500+8)×(24/3) را وارد کنید نتیجه 4064 برای شما بهنمایش درخواهد آمد.

نکته: شما میتوانید از این ترفند برای تبدیل سریع واحدها نیز کمک بگیرید. بهعنوان مثال با وارد کردن عبارت = 2000g به نتیجه دو کیلوگرم خواهید رسید یا با وارد کردن عبارت = 3days به نتیجه 259200 ثانیه و عبارت 3days=hours به نتیجه 72 ساعت خواهید رسید. (2000 گرم معادل دو کیلوگرم و سه روز معادل 259200 ثانیه یا 72 ساعت است)

منبع:jamejamonline.ir

همیشه یکی از کلیدی ترین مباحث در دنیای اینترنت حفظ حریم شخصی و اطلاعات محرمانه کاربران هست.این امر در اکثر موارد با یک رمز عبور یا Password حفظ می شود.اغلب انسان هایی که میتوان از آن ها به عنوان تازه کار یاد کرد Password هایی که انتخاب می کنند دارای ساختاری معلوم مثلا شماره شناسنامه یا شماره تلفن همراه می باشد که این زیاد جالب نیست و اگر هکرها روبات هایی را سرباز کنند برای این امر حتما Password شما هک خواهد شد.

اما یک روزنامه نگار در زمینه IT به نام Micah Lee یک روش جدید برای رمز گذاری حرفه ای برای حساب های کاربریتان کشف کرده است به نام Diceware.

در روش Diceware شما تمامی روش های قدیمی پسوورد گذاری را فراموش خواهید کرد و خود را با ان آپدیت می کنید.همان طور که بیان شد پسوورد هایی که قابلیت تصادفی دارند احتمال هک آن بسیار کمتر از پسوورد هایی می باشد که دارای ساختار خاصی هستند مثلا همه ی اعداد.

پسوورد های غیر منطقی و غیر قابل هک

رمز گذاری به روش Diceware : در این روش شما چهار کلمه تصادفی و کاملا بی ربط به هم را پیدا میکنید و آنها را به هم میچسبانید تا یک رمز عبور درست شود. Password که دارای چندین کلمه است. میزان تصادفی بودن کلمهها و طول بیشتر آنها باعث قوی تر شدن این رمز عبور میشود.تصادفی بودن چهار کلمه باعث می شود که ساختار منطقی دیگر در ان وجود نخواهد داشت و احتمال هک Password وجود نخواهد داشت.

در زیر لیست مرتبی از پسوورد های غیر منطقی وجود دارد که شما میتوایند از ان الگو بگیرید.

موتورهای جستجو چگونه کار می کنند؟

وقتی جستجویی در یک موتور جستجوگر انجام و نتایج جستجو ارایه می شود، کاربران در واقع نتیجه کار دسته های متفاوت موتور جستجوگر را می بینند. موتور جستجوگر قبلا" پایگاه داده اش را آماده کرده است و این گونه نیست که درست در همان لحظه جستجو، تمام وب را بگردد. بسیاری از خویش می پرسند که چگونه ممکن است گوگل در کمتر از یک ثانیه تمام سایت های وب را بگردد و میلیون ها صفحه را در نتایج جستجوی خویش ارایه کند؟

گوگل و هیچ موتور جستجوگر دیگری توانایی سپریدن این پیشه را ندارند. همه آنها در زمان استجابت گویی به جستجوهای کاربران، فقط در پایگاه دیتا ای که در گزین کردن دارند به جستجو می پردازند و نه در وب! موتور جستجوگر به کمک بخش های متفاوت خود، اطلاعات باره احتیاج را قبلا" جمع آوری، موشکافی می کند، آنرا در پایگاه دیتا اش اندوخته می نماید و به اثناء جستجوی کاربر فقط در همین پایگاه داده می گردد. بخش های مجزای یک موتور جستجوگر عبارتند از:

Spider یا عنکبوت

Crawler یا خزنده

Indexer یا بایگانی کننده

Database یا پایگاه داده

Ranker یا سیستم رتبه بندی

الف Spider- (عنکبوت)

اسپایدر یا روبوت (Robot)، نرم افزاری است که شغل جمع آوری اطلاعات باره احتیاج یک موتور جستجوگر را بر دوش دارد. اسپایدر به صفحات مختلف راز می زند، محتوای آنها را می خواند، لینکها را پیگیری می کند، اطلاعات مورد دربایستن را جمع آوری می کند و آنرا در پسندیدن سایر تقسیم های موتور جستجوگر پیمان می دهد. کار یک اسپایدر، بسیار شبیه پیشه کاربران وب است. همانطور که کاربران، صفحات مختلف را بازدید می کنند، اسپایدر هم صحیح این کار را اتمام می دهد با این تفاوت که اسپایدر کدهای HTML صفحات را می بیند اما کاربران نتیجه برآمده از کنار هم قرار اخذ این کدها را.

اما یک اسپایدر آنرا چگونه می بیند؟

برای این که شما هم بتوانید دنیای وب را از نقطه نظر یک اسپایدر ببینید، بس است که کدهای HTML صفحات را تماشا کنید.

آیا این دنیای متنی برای شما جذاب است؟

اسپایدر، به اثناء نگریستن صفحات، بر روی سرورها رد پا برجای می گذارد. شما اگر فرمان دسترسی به احصاء دید و بازدیدهای صورت گرفته از یک سایت و اتفاقات سپریدن شده در آن را داشته باشید، می توانید مشخص کنید که اسپایدر کدام یک از موتورهای جستجوگر صفحات سایت را باره بازدید قرار دیتا است. احد از فعالیتهای اصلی که در SEM انجام می شود تحلیل آمار همین دید و بازدیدها است.

اسپایدرها کاربردهای دیگری نیز دارند، به عنوان مثال شماری از آنها به سایت های گوناگون مراجعه می کنند و فقط به بررسی پرکار بودن لینک های آنها می پردازند و یا به پیگیری آدرس ایمیل (Email) می گردند.

ب- Crawler (خزنده)

کراولر، نرم افزاری است که به عنوان یک فرمانده برای اسپایدر عمل می کند. آن مشخص می کند که اسپایدر کدام صفحات را مورد بازدید قرار دهد. در واقع کراولر تصمیم می گیرد که کدام یک از لینک های صفحه ای که اسپایدر در حال حاضر در آن قرار دارد، پیگیری شود. ممکن است کل آنها را تعقیب کند، برخی ها را دنبال کند و یا هیچ کدام را تعقیب نکند.

کراولر، شدنی است قبلا" برنامه ریزی شده باشد که آدرس های خاصی را بر پایه برنامه، در برگزیدن اسپایدر قرار دهد تا از آنها دیدن کند. پیگیری کردن لینک های یک صفحه به این ارتباط دارد که موتور جستجوگر چه حجمی از اطلاعات یک سایت را می تواند (می خواهد) در پایگاه داده اش ذخیره کند. وانگهی ممکن است پروانه دسترسی به برخی از صفحات به موتورهای جستجوگر دیتا نشده باشد.

شما به عنوان دارنده سایت، همانگونه که دوست دارید موتورهای جستجوگر اطلاعات سایت شما را با خود ببرند، می توانید آنها را از بعضی صفحات سایت تان دور کنید و اجازه دسترسی به محتوای آن صفحات را به آنها ندهید. موتور جستجو اگر مودب باشد پیش از ورود به هر سایتی ابتدا قوانین دسترسی به محتوای سایت را (در چهره وجود) در فایلی خاص رسیدگی می کند و از حقوق دسترسی خویش اطلاع می یابد. تنظیم میزان دسترسی موتورهای جستجوگر به محتوای یک سایت توسط پروتکل Robots سپریدن می شود. به عمل کراولر ، خزش (Crawling) می گویند.

ج- Indexer (بایگانی کننده)

تمام اطلاعات جمع آوری شده توسط اسپایدر در پسندیدن ایندکسر پیمان می گیرد. در این دسته اطلاعات ارسالی مورد موشکافی قرار می گیرند و به بخش های متفاوتی دسته می شوند. موشکافی بدین معنی است که مشخص می شود اطلاعات از کدام صفحه ارسال شده است، چه حجمی دارد، کلمات موجود در آن کدامند، واژه ها چندبار تکرار شده اند، کلمات در کجای صفحه پیمان دارند و ... .

در راستی ایندکسر، صفحه را به پارامترهای آن شعور می کند و تمام این پارامترها را به یک پیمانه عددی تبدیل می کند الی سیستم رتبه بندی بتواند پارامترهای صفحات مختلف را با هم مقایسه کند. در موعد موشکافی اطلاعات، ایندکسر برای کاهش حجم دیتا ها از بعضی واژه ها که بسیار رایج هستند صرفنظر می کند. کلماتی نظیر a ، an ، the ، www ، is و ... . از این گونه واژه ها هستند.

د - DataBase (پایگاه داده)

تمام داده های تجزیه و تحلیل شده در ایندکسر، به پایگاه دیتا ارسال می گردد. در این تقسیم دیتا ها گروه بندی، کدگذاری و اندوخته می شود. همچنین داده ها پیش از آنکه ذخیره شوند، بر اساس تکنیکهای خاصی فشرده می شوند تا حجم کمی از پایگاه دیتا را اشغال کنند. یک موتور جستجوگر باید پایگاده دیتا عظیمی داشته باشد و به طور همیشگی حجم محتوای آنرا گسترش دهد و البته اطلاعات کهن را هم به روز رسانی نماید. بزرگی و به روز بودن پایگاه داده یک موتور جستجوگر برای آن امتیاز محسوب می گردد. گرد از تفاوتهای اصلی موتورهای جستجوگر در حجم پایگاه داده آنها و وانگهی روش ذخیره سازی دیتا ها در پایگاه داده است.

و- Ranker (سیستم رتبه بندی)

بعد از آنکه تمام مراحل پیش انجام شد، موتور جستجوگر آماده پذیرش گویی به سوالات کاربران است. کاربران چند واژه را در جعبه جستجوی (Search Box) آن وارد می کنند و سپس با فشردن Enter منتظر پــاسخ می مانند. برای پاسخگویی به تقاضا کاربر، پیش درآمد تمام صفحات موجود در پایگاه داده که به جستار جستجو شده، مرتبط هستند، مشخص می شوند. بعد از آن سیستم رتبه بندی وارد عمل شده، آنها را از بیشترین وابستگی لغایت کمترین بستگی مرتب می کند و به عنوان نتایج جستجو به کاربر نمایش می دهد.

حتی اگر موتور جستجوگر بهترین و کامل ترین پایگاه داده را داشته باشد ولی نتواند پاسخ های مرتبطی را ارایه کند، یک موتور جستجوگر ناتوان خواهد بود. در درستی سیستم رتبه بندی قلب تپنده یک موتور جستجوگر است و تفاوت اصلی موتورهای جستجوگر در این بخش قرار دارد. مراحل کلی عملکرد موتور جستجو سیستم رتبه بندی برای پذیرش گویی به سوالات کاربران، پارامترهای بسیاری را در نظر می گیرد تا بتواند بهترین پاسخ ها را در پسندیدن آنها پیمان دارد.

حرفه ای های دنیای SEM به طور چکیده از آن به Algo ( الگوریتم) یاد می کنند. الگوریتم، گردآور ای از دستورالعمل ها است که موتور جستجوگر با اعمال آنها بر پارامترهای صفحات موجود در پایگاه داده اش، تصمیم می گیرد که صفحات پیوسته را چگونه در نتایج جستجو مرتب کند. در حال حاضر قدرتمندترین سیستم رتبه بندی را گوگل در پسندیدن دارد.

می طاقت با یکی کردن کردن اسپایدر با کراولر و در ضمن ایندکسر با پایگاه داده، موتور جستجوگر را دربرگیرنده سه دسته زیر دانست که این نوع دسته بندی هم صحیح می باشد:

کراولر

بایگانی

سیستم رتبه بندی

تذکر- برای آسانی در ذکر مطالب بعدی هر گاه صحبت از آرشیو کردن (شدن) به میانی می آید، مقصود این است که صفحه موشکافی شده و به پایگاه داده موتور جستجوگر وارد می شود.

برای آنکه انگار حقیقت از روش کار یک موتور جستجوگر داشته باشید حکایت نامتعارف پایین را با هم رسیدگی می کنیم. داستان ما یک ماهیگیر دارد. او تصمیم به شکار می گیرد:

- کار کراولر:

او منظور دارد برای شکار به ناحیه حفاظت شده ابیورد، واقع در شهرستان درگز (شمالی ترین شهر خراسان بزرگ) برود.

- پروتکل Robots :

ابتدا تمام محدودیت های موجود برای شکار در این منطقه را رسیدگی می کند:

آیا در این منطقه می طاقت به شکار پرداخت؟

کدام حیوانات را می طاقت شکار کرد؟

حداکثر شمار شکار چه میزانی است؟

و ... .

فرض می نماییم او پروانه شکار یک اوریال (نوعی آهو) را از شکاربانی منطقه دریافت می کند.

- کار اسپایدر

او اوریالی رعنا را شکار می کند و سپس آنرا با خویش به خانه می برد.

- کار ایندکسر

شکار را تکه تکه کرده، گوشت، استخوان، دل و قلوه، کله پاچه و ... آنرا بسته بندی می کند و تقسیم های زاید شکار را بعید می ریزد.

- پیشه پایگاه دیتا

بسته های حاصل را درون فریزر قرار داده، اندوخته می کند.

- پیشه سیستم رتبه بندی

مهمانان سراغ او می آیند و همسرش بسته به ذائقه مهمانان برای آنها غذا طبخ می کند. شدنی است عده ای کله پاچه، شماری آبگوشت، شماری ... دوست داشته باشند. پخت خوراک بر اساس سلیقه مهمانان کار سختی است. ممکن است همه آنها آبگوشت بخواهند ولی آنها مسلما" بامزه ترین آبگوشت را می خواهند!

نکته ها:

شکارچی می توانست برای شکار کبک یا اوریال و یا هر دو به آن ناحیه برود همانطور که موتور جستجوگر می تواند از سرور سایت شما انواع فایل (عکس، فایل متنی، فایل اجرایی و ...) تقاضا کند.

شکارچی می تواند شب به شکار برود یا روز. موتور جستجوگر هم ممکن است شب به سایت شما مراجعه کند یا روز. پس همواره مطمئن باشید که سایت شما آپ است و موتور جستجوگر می تواند در آن به شکار فایلها بپردازد.

غذای خوشمزه را می توانید با نتایج جستجوی ریزبین و پیوسته سنجش کنید. اگر شکارچی بهترین شکار را با خویش به خانه ببرد اما غذایی لذیذ و مطابق سلیقه مهمانان پختن نگردد، تمام زحمات هدر رفته است.

به عنوان پسینیان نکته این بخش یاد آوری می کنم که به شکار اوریالی رعنا آن هم در ناحیه نگهداری شده ابیورد (پارک ملی تندوره) اصلا فکر نکنید. اما رهنمود می شود که حتما از طبیعت بکر آن رویت فرمایید (بدون اسلحه!).